Ключова інформація

Починаючи з 15 березня 2026 року , сертифікати SSL/TLS матимуть коротші максимальні терміни дії. Ця зміна буде впроваджена поетапно: ліміт буде скорочено до 200 днів у 2026 році , 100 днів у 2027 році та, нарешті, до 47 днів 15 березня 2029 року. Ця зміна стосується всіх продуктів SSL/TLS.

Важливо: сертифікати, які пропонує Tuthost, залишаються незмінними. Однак окремі сертифікати, видані в рамках цих продуктів, повинні відповідати термінам дії, чинним на момент видачі.

Це означає, що сертифікати потрібно буде поновлювати (перевипускати) частіше. Щоб уникнути перебоїв у наданні послуг, організації дедалі більше покладатимуться на автоматизовану видачу та поновлення сертифікатів.

Примітка : У рамках впровадження цього регламенту, максимальний термін дії SSL-сертифікатів починаючи з 13 березня 2026 року, становитиме 199 днів.

Ключові дати

| 15 березня 2026 року | 15 березня 2027 року | 15 березня 2029 року | |

| Період повторного використання даних перевірки ідентифікаційної інформації суб’єкта | 398 днів | ||

| Максимальний термін дії сертифіката | 200 | 100 | 47 |

| Максимальний період повторного використання перевірки домену | 200 | 100 | 10 |

Як підготуватися?

Організаціям слід розпочати підготовку вже зараз, щоб забезпечити безперервність бізнесу. Ручна обробка сертифікатів швидко стане неефективною та ризикованою, особливо якщо термін дії сертифікатів буде обмежений приблизно 100 днями або менше.

Рекомендовані дії включають:

- Навчіть свої команди – переконайтеся, що ІТ-персонал розуміє часові рамки, вимоги та практичні наслідки цих змін.

- Дізнайтеся про всі сертифікати – проведіть ретельну інвентаризацію кожного сертифіката SSL/TLS, що використовується у ваших системах, включаючи веб-сайти, внутрішні служби, API, балансувальники навантаження, пристрої та програми.

- Впроваджуйте моніторинг – налаштуйте автоматичні сповіщення про закінчення терміну дії сертифіката. Забезпечте, щоб сповіщення доходили до потрібних людей, і надайте достатньо часу для вжиття коригувальних заходів.

- Автоматизація життєвого циклу сертифікатів – впровадження автоматизованих механізмів видачі та поновлення (наприклад, протокол ACME). Сертифікати з короткими термінами дії потребуватимуть надійної автоматизації для запобігання збоям.

- Оцініть свої процеси – перегляньте існуючі процедури, протестуйте автоматизовані процеси та усуньте будь-які затримки затвердження або вузькі місця в інфраструктурі.

- Визначте системи, які ще не можуть підтримувати автоматизацію – сплануйте, як оновити або замінити застарілі системи, що залежать від ручного керування сертифікатами.

- Переконайтеся, що ваша контактна електронна адреса дійсна та контролюється – Certum надсилає сповіщення про поновлення та нагадування про закінчення терміну дії на цю адресу. З коротшими термінами дії сертифіката пропуск цих повідомлень збільшує ризик неочікуваних збоїв.

Важливо: Більшості організацій потрібно кілька місяців для ефективного впровадження автоматизації. Ранній початок допомагає уникнути збоїв.

Що станеться з SSL/TLS-сертифікатами після переходу?

Сертифікати, видані до кожної ключової дати, залишатимуться дійсними до закінчення терміну їх дії. Дата видачі (не дата замовлення) визначає термін дії. Терміни обробки заявок на сертифікати OV та EV можуть відрізнятися, тому плануйте поновлення заздалегідь, щоб забезпечити безперебійну роботу.

Після кожної ключової дати нові сертифікати відповідатимуть оновленим термінам дії:

- до 13 березня 2026 року, дійсний до 398 днів,

- між 13 березня 2026 року та 15 березня 2027 року , дійсний до 200 днів,

- між 15 березня 2027 року та 15 березня 2029 року , дійсний до 100 днів,

- після 15 березня 2029 року , дійсний до 47 днів.

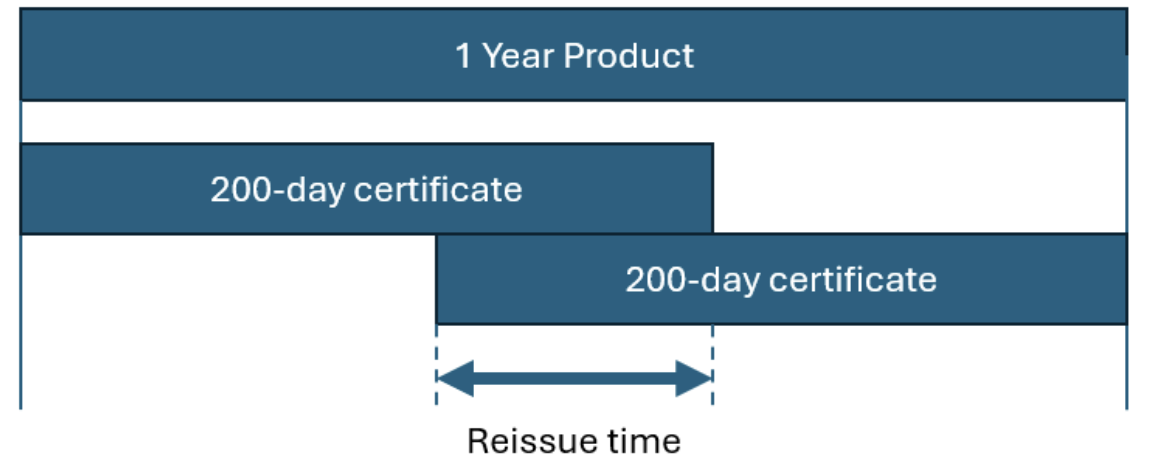

Якщо виданий сертифікат має коротший термін дії та закінчується до закінчення терміну дії вашого продукту, ви можете скористатися процесом перевидання , щоб повною мірою скористатися перевагами терміну дії, доступного для вашого продукту.

Приклад: Якщо ви придбали SSL-продукт на 1 рік, а сертифікат видано 13 березня 2026 року, він буде дійсним протягом 200 днів. Щоб використовувати повний рік дії вашого продукту, просто перевидайте сертифікат один раз між 165-м і 200-м днем – це забезпечить вам повне покриття на весь рік, розділене на два сертифікати.

Під час перевидання будь-якого сертифіката після 15 березня 2026 року новий сертифікат має відповідати обмеженням терміну дії, чинним на дату перевидання.

Терміни повторного використання перевірки домену також скорочуються разом із термінами дії сертифікатів. Це означає, що під час перевипуску сертифіката може знадобитися повторна перевірка домену, якщо термін дії попередньої перевірки закінчився. Плануйте перевипуск відповідно, щоб уникнути затримок.

Чому це змінюється?

Ці зміни, схвалені Форумом CA/Browser у бюлетені SC-081v3 , розроблені для покращення безпеки та надійності цифрових ідентифікацій в Інтернеті.

Основні причини включають:

- Підвищена безпека – коротші терміни дії дозволяють частіше ротувати ключі, зменшуючи ризик, пов’язаний зі скомпрометованими ключами.

- Швидше впровадження нових стандартів – часті оновлення сприяють швидшому впровадженню оновлених криптографічних алгоритмів та стандартів безпеки.

- Зменшений період вразливості – зловмисники мають менше часу для зловживання скомпрометованим або неправильно виданим сертифікатом.

- Спрощене відкликання – коротші терміни дії зменшують залежність від складних систем відкликання, оскільки скомпрометовані сертифікати закінчуються швидше.

- Покращена операційна безпека – частіші оновлення знижують ризик застарілих конфігурацій та обмежують вплив людських помилок.

- Надійність інформації сертифіката – дані сертифіката частіше перевіряються, що забезпечує їхню точність та достовірність.

Хто постраждає найбільше?

- Організації з великою кількістю сертифікатів, особливо ті, що не мають централізованого процесу управління.

- Команди, які покладаються на ручне поновлення, електронні таблиці або нагадування електронною поштою.

- Середовища, що використовують короткочасну інфраструктуру, таку як мікросервіси, контейнери або динамічні хмарні робочі навантаження.

- Компанії, що надають послуги, орієнтовані на клієнтів, із суворими вимогами до безвідмовної роботи (банки, SaaS, телекомунікації, електронна комерція).

- Організації з кількома брендами або доменами, де поновлення розподіляються між різними командами.

- Застарілі системи, які не підтримують автоматичне поновлення сертифікатів.