Ключевая информация

Начиная с 15 марта 2026 года, сертификаты SSL/TLS будут иметь более короткие максимальные сроки действия. Это изменение будет внедрено поэтапно: лимит будет сокращен до 200 дней в 2026 году, 100 дней в 2027 году и, наконец, до 47 дней 15 марта 2029 года. Это изменение касается всех продуктов SSL/TLS.

Важно: сертификаты, которые предлагает Tuthost, остаются неизменными. Однако отдельные сертификаты, выданные в рамках этих продуктов, должны соответствовать срокам действия, действующим на момент выдачи.

Это означает, что сертификаты нужно будет обновлять (перевыпускать) чаще. Чтобы избежать перебоев в предоставлении услуг, организации все больше будут полагаться на автоматизированную выдачу и обновление сертификатов.

Примечание: В рамках внедрения этого регламента, максимальный срок действия SSL-сертификатов начиная с 13 марта 2026 года, будет составлять 199 дней.

Ключевые даты

| 15 марта 2026 года | 15 марта 2027 года | 15 марта 2029 года | |

| Период повторного использования данных проверки идентификационной информации субъекта | 398 дней | ||

| Максимальный срок действия сертификата | 200 | 100 | 47 |

| Максимальный период повторного использования проверки домена | 200 | 100 | 10 |

Как подготовиться?

Организациям следует начать подготовку уже сейчас, чтобы обеспечить непрерывность бизнеса. Ручная обработка сертификатов быстро станет неэффективной и рискованной, особенно если срок действия сертификатов будет ограничен примерно 100 днями или меньше.

Рекомендуемые действия включают:

- Обучите свои команды – убедитесь, что ИТ-персонал понимает временные рамки, требования и практические последствия этих изменений.

- Узнайте обо всех сертификатах – проведите тщательную инвентаризацию каждого сертификата SSL/TLS, используемого в ваших системах, включая веб-сайты, внутренние службы, API, балансировщики нагрузки, устройства и приложения.

- Внедряйте мониторинг – настройте автоматические оповещения об истечении срока действия сертификата. Обеспечьте, чтобы оповещения доходили до нужных людей, и предоставьте достаточно времени для принятия корректирующих мер.

- Автоматизация жизненного цикла сертификатов – внедрение автоматизированных механизмов выдачи и обновления (например, протокол ACME). Сертификаты с короткими сроками действия потребуют надежной автоматизации для предотвращения сбоев.

- Оцените свои процессы – пересмотрите существующие процедуры, протестируйте автоматизированные процессы и устраните любые задержки утверждения или узкие места в инфраструктуре.

- Определите системы, которые еще не могут поддерживать автоматизацию – спланируйте, как обновить или заменить устаревшие системы, зависящие от ручного управления сертификатами.

- Убедитесь, что ваш контактный адрес электронной почты действителен и контролируется – Certum отправляет уведомления о возобновлении и напоминания об истечении срока действия на этот адрес. С более короткими сроками действия сертификата пропуск этих сообщений увеличивает риск неожиданных сбоев.

Важно: Большинству организаций требуется несколько месяцев для эффективного внедрения автоматизации. Раннее начало помогает избежать сбоев.

Что произойдет с SSL/TLS-сертификатами после перехода?

Сертификаты, выданные до каждой ключевой даты, будут оставаться действительными до окончания срока их действия. Дата выдачи (не дата заказа) определяет срок действия. Сроки обработки заявок на сертификаты OV и EV могут отличаться, поэтому планируйте обновления заранее, чтобы обеспечить бесперебойную работу.

После каждой ключевой даты новые сертификаты будут соответствовать обновленным срокам действия:

- до 13 марта 2026 года, действителен до 398 дней,

- между 13 марта 2026 года и 15 марта 2027 года, действительный до 200 дней,

- между 15 марта 2027 года и 15 марта 2029 года, действительный до 100 дней,

- после 15 марта 2029 года, действителен до 47 дней.

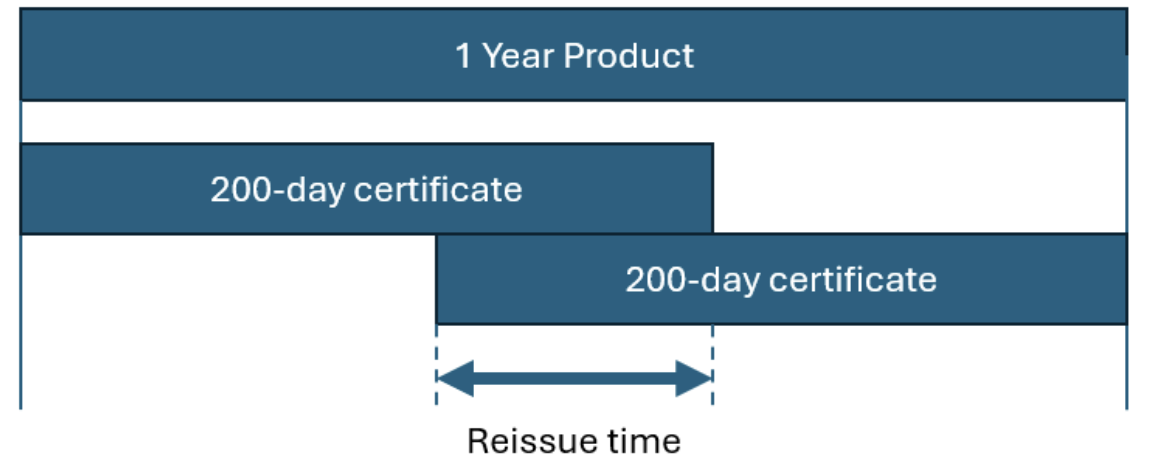

Если выданный сертификат имеет более короткий срок действия и заканчивается до окончания срока действия вашего продукта, вы можете воспользоваться процессом переиздания, чтобы в полной мере воспользоваться преимуществами срока действия, доступного для вашего продукта.

Пример: Если вы приобрели SSL-продукт на 1 год, а сертификат выдан 13 марта 2026 года, он будет действителен в течение 200 дней. Чтобы использовать полный год действия вашего продукта, просто переиздайте сертификат один раз между 165-м и 200-м днем – это обеспечит вам полное покрытие на весь год, разделенное на два сертификата.

При переиздании любого сертификата после 15 марта 2026 года новый сертификат должен соответствовать ограничениям срока действия, действующим на дату переиздания.

Сроки повторного использования проверки домена также сокращаются вместе со сроками действия сертификатов. Это означает, что при перевыпуске сертификата может потребоваться повторная проверка домена, если срок действия предыдущей проверки истек. Планируйте перевыпуск соответственно, чтобы избежать задержек.

Почему это меняется?

Эти изменения, одобренные Форумом CA/Browser в бюллетене SC-081v3 разработаны для улучшения безопасности и надежности цифровых идентификаций в Интернете.

Основные причины включают в себя:

- Повышенная безопасность – более короткие сроки действия позволяют чаще ротировать ключи, уменьшая риск, связанный со скомпрометированными ключами.

- Быстрее внедрение новых стандартов – частые обновления способствуют более быстрому внедрению обновленных криптографических алгоритмов и стандартов безопасности.

- Уменьшенный период уязвимости – злоумышленники имеют меньше времени для злоупотребления скомпрометированным или неправильно выданным сертификатом.

- Упрощенный отзыв – более короткие сроки действия уменьшают зависимость от сложных систем отзыва, поскольку скомпрометированные сертификаты заканчиваются быстрее.

- Улучшенная операционная безопасность – более частые обновления снижают риск устаревших конфигураций и ограничивают влияние человеческих ошибок.

- Надежность информации сертификата – данные сертификата чаще проверяются, что обеспечивает их точность и достоверность.

Кто пострадает больше всех?

- Организации с большим количеством сертификатов, особенно те, которые не имеют централизованного процесса управления.

- Команды, которые полагаются на ручное обновление, электронные таблицы или напоминания по электронной почте.

- Среды, использующие кратковременную инфраструктуру, такую как микросервисы, контейнеры или динамические облачные рабочие нагрузки.

- Компании, предоставляющие услуги, ориентированные на клиентов, со строгими требованиями к безотказной работе (банки, SaaS, телекоммуникации, электронная коммерция).

- Организации с несколькими брендами или доменами, где обновления распределяются между разными командами.

- Устаревшие системы, которые не поддерживают автоматическое обновление сертификатов.